Mehr Intelligenz.

Weniger Verwirrung.

E2 – Everything Everywhere

Stellen Sie sich eine Datenbank vor, die über 0 Cyberthreat Intelligence-Quellen (CTI) in Echtzeit aufnimmt. Das ist transparentes, kollektives Wissen in Echtzeit!

Das ermöglicht völlig neue Einblicke in

- die neuesten und relevantesten Informationen, sobald sie generiert werden

- unzählige Quellen zur Anreicherung

- Erkennung veralteter oder falscher Informationen

- Duplikate und -überschneidungen

- neue Bedrohungen

- und eine Vielzahl von neuen Erkenntnissen.

Diese beispiellose Transparenz ist eine zentrale Grundtechnologie, die für den Vergleich, die Korrelation, die Messbarkeit der Effektivät und der Relevanz von Informationen erforderlich ist, und um die individuelle Zusammenstellung eines CTI-Portfolios zu ermöglichen. Diese Konvergenz von Echtzeitwissen ist der nächste logische Schritt in der Threat Intelligence und Grundlage unserer Lösung. Die gezeigten Echtzeitstatistiken geben einen Einblick in die Möglichkeiten.

Hier klicken für eine aktuelle Liste der Threat Feeds* – wenn Sie einen Feed vermissen, den Ihre Firma bereits nutzt, hinterlegen Sie einfach Ihren Lizenzschlüssel* und wir können die Analyse starten.

* Anmeldung erforderlich

Müll rein, Müll raus? Nicht mit Ticura

Unsere KI wandelt Rohdaten automatisch, in Echtzeit und mit unübertroffener Präzision in strategische Intelligenz um. Bedrohungsinformationen sind nur so gut wie die Daten dahinter. Doch selbst die besten Rohdaten sind ohne intelligente Verarbeitung nutzlos. Hier zeichnet sich Ticura aus:

- KI-gestützte Datenveredelung: 0 Quellen (einschließlich Dark Web, Open Source und Premium-Feeds) werden kontinuierlich von einer selbstlernenden KI analysiert, validiert und angereichert, die Fehler erkennt, Duplikate eliminiert und Kontext hinzufügt, bevor die Daten jemals Ihre Systeme erreichen.

- Vorausschauende Qualitätskontrolle: Unsere Algorithmen antizipieren, welche Indikatoren wichtig sein werden, und filtern Störungen proaktiv heraus, bevor sie die Zeit Ihrer Analysten verschwenden.

- Von Big Data zu Smart Data: Mithilfe von maschinellem Lernen und natürlicher Sprachverarbeitung (NLP) wandeln wir Rohdaten mit einer Genauigkeit in umsetzbare Erkenntnisse um, die kein manueller Prozess erreichen kann.

Das Ergebnis? Kein „Müll raus“, sondern nur Informationen, die Ihre Sicherheit tatsächlich voranbringen.

Unsere mandantenfähige Lösung erhöht den Return-on-Investment

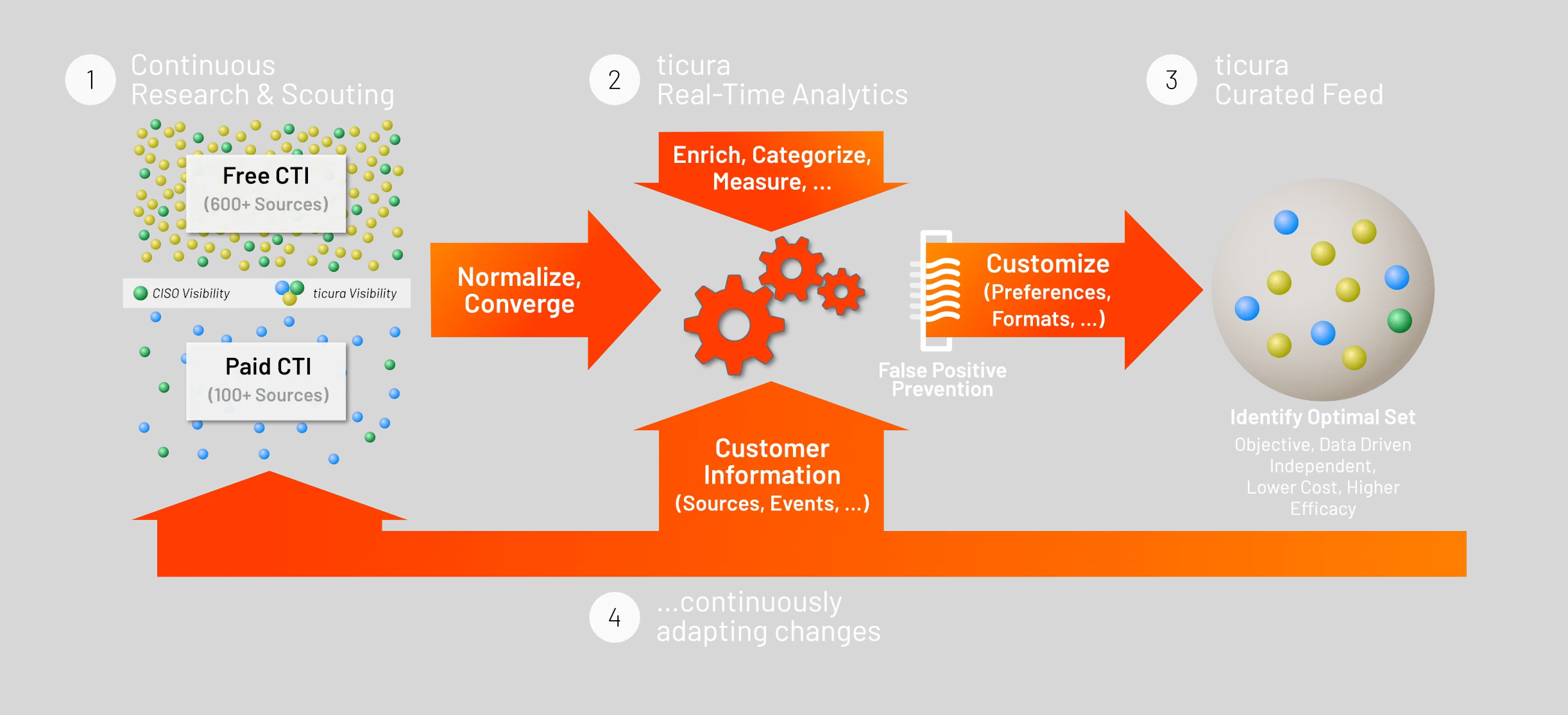

Ticura sammelt in Echtzeit CTI-Informationen aus mehr als 0 kostenlosen und kommerziellen Quellen. Mithilfe von Normalisierung und umfassender Anreicherung können unsere proprietären Verfahren die Daten kategorisieren. Unter Nutzung von modernen AI/ML-Verfahren sind wir nun in der Lage alle CTI-Quellen mit Ihrer aktuell genutzten CTI und sicherheitsrelevanten Ereignissen in Ihrer Umgebung zu vergleichen und eine optimale Kombination von CTI-Quellen zu empfehlen.

Ticura liefert dann nahtlos die optimalen CTI-Quellen an Ihre Sicherheitsinfrastruktur mit kontinuierlichem Feedback und Verfeinerung.

KI-integriert in jedem Schritt der Unified Data Fabric

| Phase | KI-gestützte Aktionen | Wichtigste Ergebnisse/Leistungen |

|---|---|---|

| 1. KI-gestützte Recherche & Quellenauswahl | KI-gestütztes Onboarding und Parsing von Quellen | Rohdaten- bzw. normalisierte CTI-Datenströme |

| 2. KI-basierte Analyse & Datenaufbereitung | Normalisierung strukturierter und unstrukturierter Informationen, Anreicherung und Kontextualisierung anhand unstrukturierter Informationen sowie MITRE-Zuordnung, Ermittlung von Beziehungen (z. B. MITRE, CVE, Sektoren und Geodaten), Zuordnung von Aliasnamen für Akteure und Bedrohungen | Aufbereitete Erkenntnisse und Lückenanalysen |

| 3. KI-kuratierte Feeds | Empfehlungen, IOC-Suchen, explAIn-Berichte | Maßgeschneiderte Feeds, Beziehungen/Atlas, Quellenempfehlungen |

| 4. Kontinuierliche KI-Anpassung + explAIn Chat | explAIn CTI-Agent für die Datenauswertung und Modelloptimierung, Chat-Schnittstelle für sofortige Analystenabfragen | Adaptive Intelligence + natürlicher Sprachzugriff auf den vollständigen Datensatz (ohne manuelles Filtern) |

Aufgrund der Echtzeit-Priorisierung durch Messung der relativen Effektivität individueller CTI-Quellen müssen Analysten nicht mehr evaluieren, welche Quellen relevant sind und welche nicht. Dies eliminiert Kosten, die durch redundante oder ineffektive Quellen verursacht werden.

Mit Ticura…

- …wählen Sie immer die optimalen CTI-Quellen aus und eliminieren überflüssige Kosten.

- …werden Fehlalarme und damit einhergehende Verschwendung von wertvoller Analystenzeit minimiert.

- …erweitern Sie Ihre globale CTI-Abdeckung erheblich und können sich gleichzeitig auf wichtige Bedrohungen fokussieren.

- …ist kein Integrationsaufwand, keine Schulung oder Anpassung Ihrer Infrastruktur erforderlich.

Mehr Relevanz. Weniger Rauschen.

Die ticura-Lösung führt kontinuierlich Echtzeitanalysen von mehr als 1,5 Milliarden IOCs (Indicators of Compromise) pro Tag aus mehr als 0 Quellen durch, um Indikatoren zu validieren und zu bewerten.

Durch die Anwendung zahlreicher Verfahren aus Bereichen wie z.B. DNS Analytics, Internet Ranking oder Whois-Korrelation werden Indikatoren verschiedenen Filter-Kategorien (u.a. CDN, ISP, Sinkholes, Parking, Offline-Domains) zugeordnet. Das ermöglicht unseren innovativen Ansatz zur Vermeidung von False Positives - deutlich einfacher und effektiver als die üblichen Score-basierten Ansätze.

So verschafft ticura seinen Kunden einen entscheidenden Vorteil bei der Interpretation und Nutzung von CTI. Die Bereitstellung der neuesten und aktuellsten CTI in Echtzeit mit einer Änderungsrate von ~4% ermöglicht den Zugriff auf etwa 1 Million neue, erstmals gesehene IOCs pro Tag.

Alles in Einem - Single Pane of Glass

Durch kontinuierliche Recherche, Anreicherung, Normalisierung und Aggregation aller CTI-Quellen bieten wir eine zentrale Anlaufstelle für die Recherche von Analysten, Threat Huntern und IR-Teams (Incident Response).

Machen Sie Schluss mit der lästigen Arbeit mit einer Vielzahl von Portalen unterschiedlicher Anbieter. Keine Arbeit mehr mit CTI-Silos.

Nahtlose Integration in bestehende Infrastruktur

Dynamisches, globales Repository

0 Quellen, kontinuierlich erweitert

Verlustlose Normalisierung

kontinuierliche Überwachung und Weiterentwicklung

Korrelation, Deduplikation

Verllustfrei über alle Quellen hinweg, Metadaten bleiben für vollen Kontext unversehrt

Anreicherung

Durch stetige Erweiterung der Quellen und Methoden

Dynamische Kategorisierung

Basierend auf AI/ML, Eigenschaften und Regeln

Messbare Relevanz und Effizienz

Für alle Quellen, basierend auf Kundenpräferenz und sicherheitsrelevanten Ereignissen

Zusammenstellung der optimalen CTI-Quellen

Basierend auf Effizienz und Relevanz

Intelligente Prävention von Fehlalarmen

Kategoriebasiert, anpassbar, optimiert

Optimierter Export

Optimiertes Format für jeden Kunden

Existierende Infrastruktur

Optimiert für Kontext, integrierbar mit nahezu keinem Aufwand